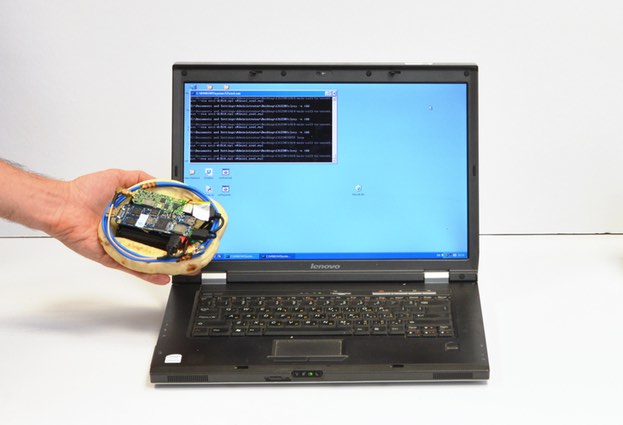

Un equipo de investigadores israelíes, ingeniosos de seguridad de la Universidad de Tel Aviv, han descubierto una manera de robar claves de codificación secretas, utilizando un gadget tan pequeño que puede estar oculto en el interior de una pita.

El dispositivo ha sido nombrado -con sentido del humor- Instrumento Portátil para la Traza de Adquisición (PITA).

Los investigadores, que han publicado sus hallazgos en línea, explican que han desarrollado el dispositivo PITA, que puede captar señales de radio electromagnéticas que emanan de una PC, inactiva o no, y en muchos casos, se distinguen los diferentes patrones de operaciones de la CPU y otros programas.

Los investigadores dicen que se puede distinguir entre las firmas espectrales de diferentes claves secretas RSA (firma o descifrado), y extraer completamente las claves de descifrado, mediante la medición de emanaciones electromagnéticas de la computadora portátil durante el descifrado de un texto elegido.

A lo que yo digo… ¡Yoinks!

El equipo de investigación dice que es posible identificar cuando el equipo está jugando un juego u otras actividades, que muestra patrones característicos de actividad de radio en un espectrograma, pero es específicamente el archivo descifrado es el que está causando alarma.

Un intento dirigido que funcionaría para robar las claves de cifrado.

Los atacantes envían un mensaje encriptado cuidadosamente, a través de correo electrónico. Con el dispositivo PITA en su lugar, el seguimiento de las señales producidas por el equipo durante el descifrado del mensaje, se calcularía en la tecla de cifrado secreto.

«Se extrajeron con éxito claves de los ordenadores portátiles de varios modelos que se ejecutan GnuPG (software de cifrado de código abierto, la aplicación de la norma Open PGP), a los pocos segundos. El ataque envía textos cifrados cuidadosamente, y cuando éstos se descifran, por el equipo de destino, se desencadena la aparición de valores estructurados especialmente dentro del software de descifrado. Estos valores especiales causan fluctuaciones observables en el campo electromagnético que rodean el ordenador portátil, de manera que depende del patrón de bits de la clave (específicamente, la ventana de clave-bits en la rutina de exponenciación). La clave secreta se puede deducir de estas fluctuaciones, a través del procesamiento de señales y el criptoanálisis».

La buena noticia es que el gadget tiene que estar muy cerca de la PC de destino. De hecho, cuando la configuración se ha mejorado con antenas más potentes, los investigadores han encontrado que podían robar las teclas de cifrado desde una distancia de 50 centímetros, aunque es posible imaginar que el hardware más caro (y más voluminoso) podría extenderse más.

Lo que impresiona no es tanto el robo de las claves de cifrado, sino el hecho de que idearon una manera tan simple, barata y portátil para hacerlo y el hecho de que lo llamaron PITA.

Los investigadores dicen que han dado a conocer detalles del ataque a los desarrolladores de GnuPG, y trabajan con ellos para generar contramedidas adecuadas. Como resultado, GnuPG 1.4.19 y 1.6.3 Libgcrypt (que subyace GnuPG 2.x) se dice que son resistentes al método de extracción clave que se describe en el papel de los investigadores.